仕事帰りに呑んで、お店や電車の棚にバッグを忘れる、なんてことは日常茶飯事。

しかし、この中にノートPCが入っていたら、その中に顧客の個人情報が入っていたら、、、

ひところメディアでも大きく取り上げられた「情報漏洩」の原因の第一位は、このようなノートPCの置き忘れによるものとなっていますす。

「パスワードを入力しないとログインできないようにしてあるから大丈夫」というのは大きな勘違い。

裏蓋のネジを外してハードディスクを取り出して、ハードディスクケースなどを用いれば、簡単にデータの吸出しができてしまいます。

情報漏洩対策として、以前に書いたもう一つの方法として、「BIOS/UEFIとハードディスクにパスワードを」かける方法によって防御することもできますが、Windows Pro/Enterpriseに搭載されている「BitLocker」を用いて、ドライブを暗号化することで、さらにセキュリティを強固なものとすることができます。

早速その手順を見ていきましょう。

BitLockerの設定は簡単です

#残念ながら、「BitLocker」は同じWindows 10でも「Home」版には搭載されていません。

その場合、別途、VeraCryptなどの暗号化ソフトを用いるといいでしょう。

スタートメニュー(Windowsアイコン)上で右クリック。

メニュー一覧から「コントロールパネル(P)」を選びます。

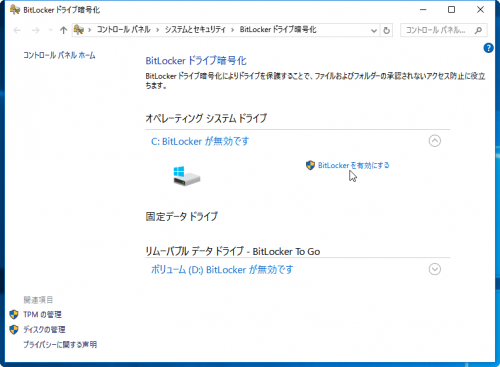

「システムとセキュリティ」>「BitLockerドライブ暗号化」をクリックします。

「オペレーティング システム ドライブ」の「BitLockerを有効にする」をクリックします。

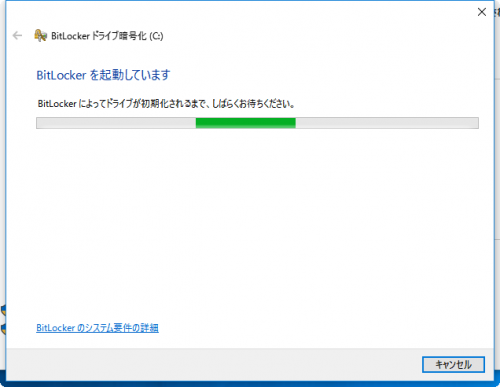

起動後、準備が行われます。

#「BitLockerによってドライブが初期化」という表示が出て、ドキっとしますがご安心をデータは消えません。ローカライゼーションのミスですね。ここでは”暗号化”が初期化されるに過ぎません。

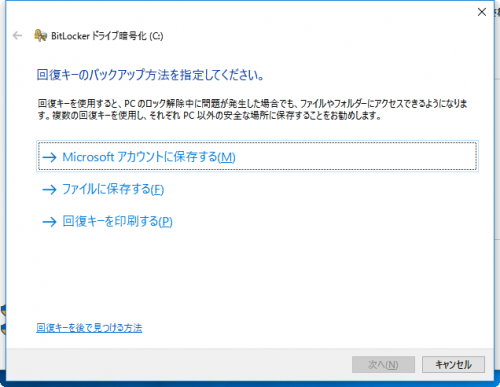

「回復キーのバックアップ方法」を選びます。

一番便利なのは、「Micorosoftアカウントに保存する」です。

万一、パスワードを忘れてしまった場合、回復キーをMicrosoftアカウントに保存しておけば、メール認証により回復キーを受け取り、ドライブのロック解除が可能となります。

さらに、「回復キーを印刷」しておいて、金庫などにしまっておいてもいいでしょう。

どちらの方法でも有効です。複数バックアップしておくことをおススメします。

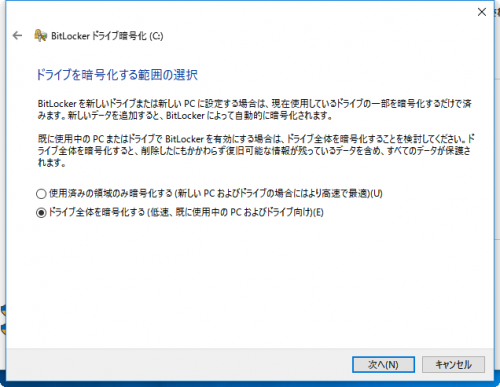

すでに利用中のドライブを暗号化する場合

内蔵のハードディスク/SSDなどはすでに利用中となります。

この場合、処理にとても時間がかかりますが、「ドライブ全体を暗号化する」を選びましょう。

処理中はシステムに負担がかかりますが、他の作業をすることができます。いつもよりも”重い”かも知れませんがご辛抱を。

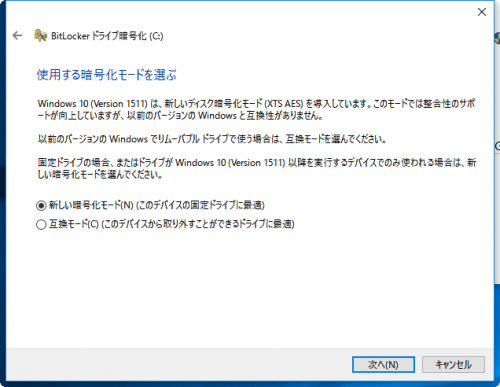

「使用する暗号化モードを選ぶ」画面では、内蔵ドライブの場合、「新しい暗号化モード(N)」を選ぶといいでしょう。

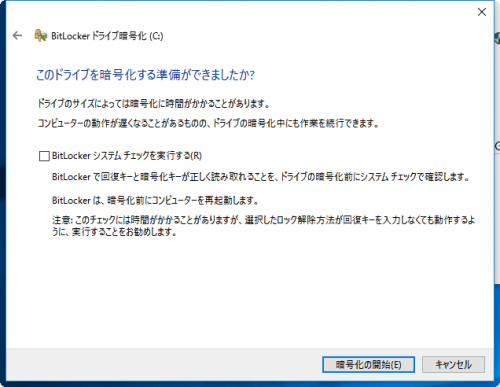

「暗号化の開始(E)」ボタンをクリックすると処理が開始されます。

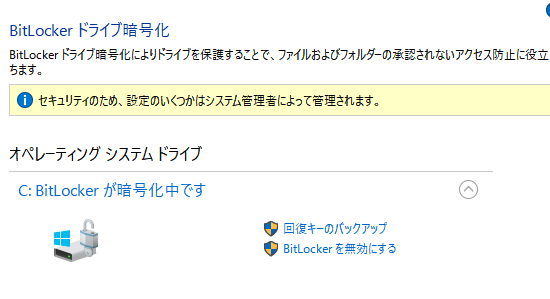

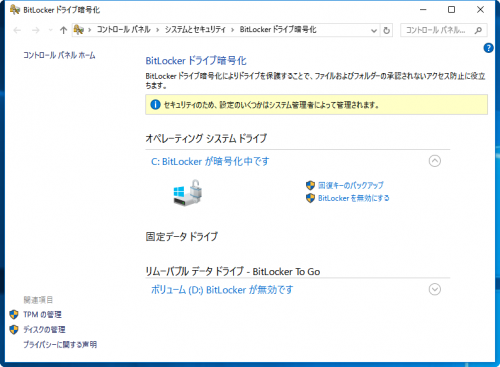

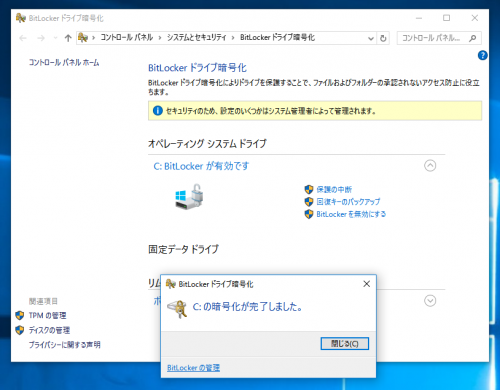

「コントロールパネル」内の表示が「BitLockerが暗号化中です」という表示に変わります。

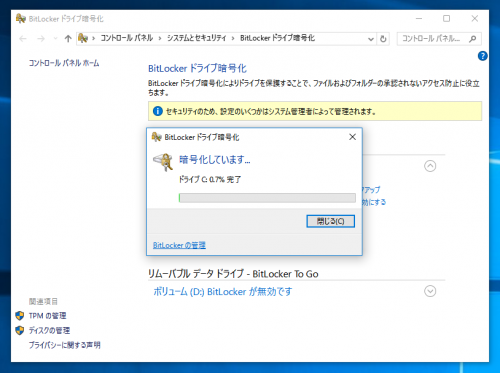

暗号化の処理の進捗状況がグラフで表示されます。

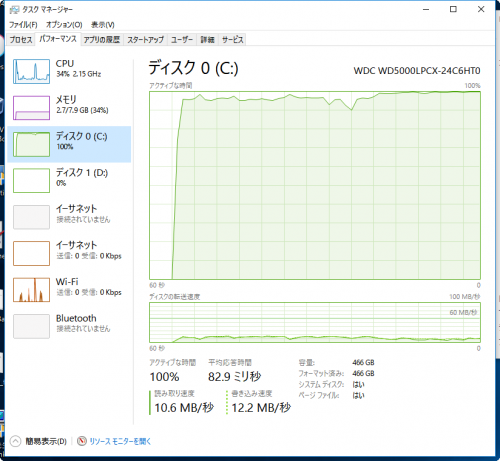

タスクマネージャーを見てみると、暗号化処理中は、ディスクの読み書きに大きな負荷がかかります。

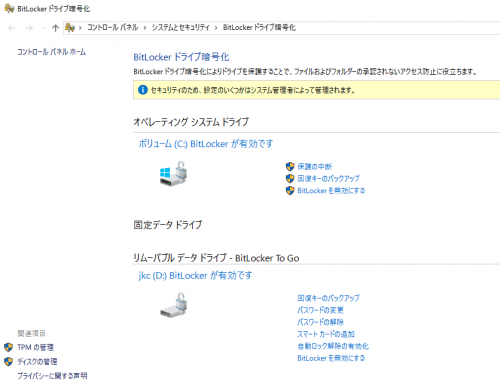

暗号化処理が開始されると、「BitLockerが有効です」という表示とともに、さまざまな設定変更ができるようになります。

「回復キー」については随時この画面から取得することができます。

暗号化を解除に、元に戻すには「BitLockerを無効にする」で、元に戻すこともできます。

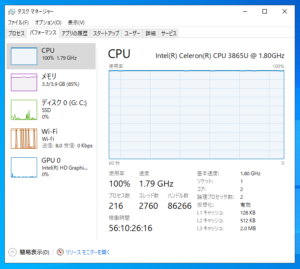

低消費電力のCeleron N3050 @ 1.60GHz/8GB RAM/500GB HDDのPCでは作業終了までに6時間かかりました。

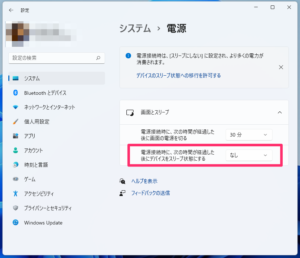

初回は夜中にPCを起動させたままにして、一晩かけて作業を行うといいかもしれません。

暗号化前と処理後に、ベンチマーク測定を行っていたのですが顕著な差はみられませんでした。実際、体感的にも暗号化によって遅くなったという感じはしません。

情報漏洩対策のために、ストレージの暗号化、ぜひおススメいたします。